- 06-04.防火墙技术(4)

- 06-03.防火墙技术(3)

- 06-05.防火墙技术(5)

- 06-06.防火墙技术(6)

- 06-07.防火墙技术(7)

- 06-08.防火墙技术(8)

- 06-09.防火墙技术(9)

- 06-10.防火墙技术(10)

- 06-11.防火墙技术(11)

- 06-12.防火墙技术(12)

- 06-13.防火墙技术(13)

- 07-01.VPN技术(1)

- 07-02.VPN技术(2)

- 08-01.入侵检测技术

- 09-01.计算机病毒及防治(1)

- 09-02.计算机病毒及防治(2)

- 09-03.计算机病毒及防治(3)

- 01-01.网络安全基础(1)

- 01-02.网络安全基础(2)

- 01-03.网络安全基础(3)

- 01-04.网络安全基础(4)

- 09-05.计算机病毒及防治(5)

- 01-05.网络安全基础(5)

- 09-04.计算机病毒及防治(4)

- 03-03.网络攻击技术(3)

- 03-04.网络攻击技术(4)

- 10-01.数据备份与恢复技术

- 01-06.网络安全基础(6)

- 02-05.加密及认证技术(5)

- 02-03.加密及认证技术(3)

- 01-07.网络安全基础(7)

- 02-01.加密及认证技术(1)

- 02-02.加密及认证技术(2)

- 02-04.加密及认证技术(4)

- 02-06.加密及认证技术(6)

- 03-01.网络攻击技术(1)

- 03-02.网络攻击技术(2)

- 03-05.网络攻击技术(5)

- 04-01.Windows操作系统安全(1)

- 04-03.Windows操作系统安全(3)

- 04-02.Windows操作系统安全(2)

- 04-05.Windows操作系统安全(5)

- 05-01.Linux操作系统安全(1)

- 04-04.Windows操作系统安全(4)

- 06-01.防火墙技术(1)

- 05-02.Linux操作系统安全(2)

- 06-02.防火墙技术(2)

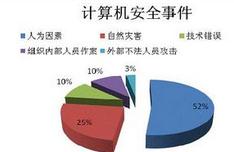

随着信息化技术的飞速发展,许多有远见的企业都认识到依托先进的IT技术构建企业自身的业务和运营平台将极大地提升企业的核心竞争力,使企业在残酷的竞争环境中脱颖而出。经营管理对计算机应用系统的依赖性增强,计算机应用系统对网络的依赖性增强。计算机网络规模不断扩大,网络结构日益复杂。计算机网络和计算机应用系统的正常运行对网络安全提出了更高的要求。信息安全防范应做整体的考虑,全面覆盖信息系统的各层次,针对网络、系统、应用、数据做全面的防范。信息安全防范体系模型显示安全防范是一个动态的过程,事前、事中和事后的技术手段应当完备,安全管理应贯穿安全防范活动的始终。

本套教程全面介绍计算机网络安全的基本框架、基本理论,以及计算机网络安全方面的管理、配置和维护。全书共8章,主要内容包括计算机网络安全概述、黑客常用的系统攻击方法、计算机病毒、数据加密技术、防火墙技术、WindowsServer的安全、Web的安全性以及网络安全工程。本书注重实用,以实验为依托,将实验内容融合在课程内容中,使理论紧密联系实际。

本套教程全面介绍计算机网络安全的基本框架、基本理论,以及计算机网络安全方面的管理、配置和维护。全书共8章,主要内容包括计算机网络安全概述、黑客常用的系统攻击方法、计算机病毒、数据加密技术、防火墙技术、WindowsServer的安全、Web的安全性以及网络安全工程。本书注重实用,以实验为依托,将实验内容融合在课程内容中,使理论紧密联系实际。